Para muitas empresas, a borda é a primeira linha de defesa contra ameaças contínuas. Como parte do portfólio abrangente de produtos de segurança da Hillstone, nossas soluções de proteção de borda fornecem proteção de primeira linha contra ataques multietapas e multicamadas. Nossos produtos de proteção de borda ajudam a mitigar violações de infraestrutura que expõem dados corporativos e de usuários sensíveis, bem como a ameaça de ransomware para operações.

Construídas em uma plataforma preparada para o futuro, as soluções NGFW da Hillstone combinam alto desempenho com proteção avançada contra ameaças e operação inteligente de políticas. E os NIPS da Hillstone fornecem opções flexíveis de implantação para os modos inline e passivo, aproveitando o conhecimento das aplicações para uma das mais altas taxas de precisão de detecção da indústria, sem sacrificar o desempenho.

Nosso pacote de produtos de última geração oferece proteção líder na industria com um TCO melhor. Com capacidades de expansão que estendem a conectividade de rede e a capacidade de armazenamento, a linha de proteção de borda da Hillstone escala de pequenas filiais a grandes campus e data centers carrier class e multi-tenant.

Plataforma NGFW da Hillstone Preparada para o Futuro

O firewall de próxima geração, Hillstone A-Series, apresenta alto desempenho de segurança, expansão conforme necessário, detecção e prevenção completas e avançadas contra ameaças, e operação, automatizada e inteligente, de políticas. Esta série de NGFWs, preparada para o futuro, é baseada em uma nova arquitetura de hardware que oferece desempenho de camada de aplicação líder da indústria para atender às necessidades de segurança de rede do mundo real.

As portas de alta densidade garantem excelente capacidade de acesso e opções de grande armazenamento oferecem melhor visibilidade e análise. O Hillstone A-Series NGFW oferece defesas completas e avançadas contra ameaças conhecidas e desconhecidas, alinhadas com uma operação de políticas inteligente, automatizada e eficiente.

Proteção e Detecção de Ameaças Avançadas

O Hillstone A-Series NGFW inclui um arsenal completo de mecanismos para fornecer detecção e proteção em tempo real para todo o espectro de ataques de rede e malware. A A-Series incorpora proteção anti-spam, sandbox na nuvem e proteção contra botnet C&C, além de IPS, reputação de IP, filtragem de URL, anti-vírus e etc. O motor unificado de detecção e análise de ameaças coordena todos os mecanismos de segurança para melhorar incrivelmente a eficiência e reduzir a latência da rede.

Arquitetura de Hardware de Alto Desempenho

A A-Series preparada para o futuro apresenta um formato compacto e uma base de computação poderosa que garante excelente desempenho da camada de aplicação para atender às necessidades de segurança de rede do mundo real. Os NGFWs da série A oferecem desempenho robusto para throughput de firewall, sessões novas e simultâneas e um desempenho incrivelmente rápido para a camada de aplicação, o que é fundamental para atender às necessidades dos ambientes de segurança atuais. Também oferece um conjunto de software amigável para integração de terceiros para suportar recursos de segurança adicionais se desejado. Todos os modelos de rack apresentam ventilação frontal e traseira para ajudar na dissipação de calor, o que é uma preocupação em redes de quase todos os tamanhos.

Excelente Capacidade de Acesso e Expansão de Armazenamento

A Hillstone A-Series oferece uma alta densidade de portas de I/O, permitindo que o NGFW atue como um switch ou roteador conforme necessário, reduzindo os custos de implementação e gerenciamento. Slots de expansão estão disponíveis para vários modelos da série A para aumentar ainda mais o desempenho. Os pares de bypass na maioria dos modelos da Série A ajudam a garantir a continuidade do negócio. Todos os modelos, incluindo versões de desktop, incluem grande armazenamento integrado de 8 GB e têm uma opção de expansão para armazenamento de disco de até 2 TB, proporcionando mais tempo de armazenamento de logs, análises mais profundas, relatórios mais detalhados, e melhor visibilidade.

Operação de Políticas Inteligente e Eficiente

O Hillstone A-Series inclui gerenciamento e operação inteligentes em todo o ciclo de vida das políticas, desde a implementação até o gerenciamento, otimização e operação. O sistema conta com implementação automatizada de políticas de usuário por meio de autorização dinâmica RADIUS. O gerenciamento se torna muito mais eficiente por meio de agrupamentos de políticas com base nos requisitos comerciais. Além disso, políticas podem ser agregadas para que o seu conjunto atue como único. Um assistente de políticas inovador analisa os padrões de tráfego e faz recomendações refinadas para um gerenciamento mais rápido, fácil e preciso. A operação se torna mais eficiente e precisa por meio de verificações de redundância de políticas, que as identificam para desativação ou remoção, e a análise de hit count de políticas, que ajuda a refiná-las e ajustá-las.

Com a adoção de nuvens públicas e a crescente importância da virtualização, as organizações precisam de soluções de segurança que forneçam maior flexibilidade nos modelos de implementação. Com suporte para as principais nuvens públicas e uma variedade de plataformas de virtualização, os produtos de proteção da nuvem da Hillstone Networks incluem nosso NGFW virtualizado que é perfeitamente implementado em nuvens públicas e privadas. Nosso NGFW virtual também tem desempenho otimizado para infraestrutura de virtualização de funções de rede (NFV) para operadoras, tornando-o ideal para as atuais plataformas em nuvem.

Para proteção completa da nuvem, a Hillstone Networks oferece uma solução inovadora de microssegmentação que é igualmente implementada em ambientes VMware e OpenStack, permitindo ampla cobertura de workloads na nuvem. A Hillstone pode fornecer visibilidade rápida e eficiente do tráfego leste-oeste do data center, ao mesmo tempo que ajuda a bloquear movimentos laterais maliciosos que fazem parte de ataques sofisticados multicamadas e multietapas.

Proteção Abrangente de Infraestrutura para Workloads virtualizados

Hillstone CloudEdge é um firewall virtual de próxima geração (vNGFW) para plataformas de nuvens públicas e de operadoras. Com um vasto conjunto de funcionalidades e uma ampla compatibilidade com plataformas de nuvem populares, incluindo AWS, Microsoft Azure e Alibaba Cloud, o CloudEdge pode ser facilmente implementado em ambientes virtualizados sem sacrificar o desempenho ou a proteção. Como um NGFW completo, o CloudEdge vem com um amplo conjunto de recursos de proteção de borda para tráfego norte-sul em todas as nuvens. Para facilitar a implementação da virtualização de funções de rede (NFV) em nuvens de operadoras, CloudEdge suporta redes de alto desempenho com SR-IOV, permitindo segurança de Carrier Class perfeita para redes móveis, fixas e IoT.

Proposta de valor do Hillstone CloudEdge

Extensa Compatibilidade em Ambientes de Nuvem Híbrida

O CloudEdge da Hillstone é compatível com uma ampla gama de hypervisors, do VMware ESXi a Linux KVM e incluindo Xen e Hyper-V, garantindo que empresas e provedores de serviços obtenham proteção completa da infraestrutura em nuvens públicas, nuvens privadas e nuvens de operadoras.

Opções de Alto Desempenho com SR-IOV

O CloudEdge suporta SR-IOV para reduzir a sobrecarga em sistemas virtuais, permitindo que as plataformas na nuvem e as plataformas NFV do provedor de serviços sejam executadas no mais alto nível de desempenho.

Forte Integração de Orquestração

O suporte direto para VMware e OpenStack permite proteção completa em todos os lugares, independentemente da plataforma de nuvem subjacente, permitindo que equipes de segurança de empresas e provedores de serviços criem um conjunto padronizado de políticas abrangendo ambientes de nuvem pública e privada.

Suporte para Licenças Flexíveis e Dinâmicas

Hillstone CloudEdge vem com um servidor de licenças flexível para suportar cenários dinâmicos que crescem e decrescem nos ambientes de nuvem e de operadoras. Este modelo de preço baseado no consumo se alinha melhor com as tendências atuais do mercado como serviço e permite uma eficiência de custo pay-as-you-go.

As iniciativas de trabalho em casa (WFH) e trabalho em qualquer lugar (WFA) eram tendências pré-pandemia. Os CISOs em todo o mundo estavam procurando aumentar a agilidade da força de trabalho e melhorar a flexibilidade do local de trabalho. Quando a pandemia chegou, o WFH e o WFA tornaram-se a prioridade número um para as empresas em todo o mundo, à medida em que os funcionários começavam a trabalhar em redes domésticas inseguras. As equipes de segurança e rede se depararam com requisitos para integrar funcionários remotos rapidamente, mas ainda proteger contra malware e ransomware. As necessidades de segurança e as necessidades de conectividade começaram a se fundir, assim como as operações de segurança e as operações de negócios. Isso prova ser problemático porque SecOps e BizOps são dramaticamente opostos, e diferentes requisitos de acesso precisam ser cuidadosamente delineados.

Mesmo quando o mundo emerge pós-pandemia, os CISOs têm a tarefa de permitir o acesso seguro em vários locais: de redes do campus, a filiais, residências de funcionários e até mesmo em redes móveis públicas. Para enfrentar esses novos desafios de acesso, estamos expandindo nosso conjunto de soluções de borda para incluir acesso à rede com Zero-Trust (ZTNA).

O que é ZTNA?

Zero-trust é um modelo de segurança que funciona baseado no conceito de privilégio mínimo – nunca confie e sempre verifique. Em um modelo de confiança zero, os sistemas fornecem acesso mínimo necessário para que recursos ou usuários executem suas tarefas. Isso independe de o usuário estar dentro ou fora do perímetro. Os modelos de confiança zero às vezes são vistos como segurança sem perímetro, embora, na realidade, possam ser definidos com mais precisão como um perímetro definido por software.

Por que ZTNA?

Ao focar na identidade e no contexto, o ZTNA permite um controle de acesso refinado aos recursos corporativos e se adapta bem a um mundo WFH e WFA. O ZTNA também funciona em um ambiente em que as empresas precisam se conectar e colaborar com usuários não funcionários, como parceiros.

O ZTNA leva em consideração a identidade de um usuário, sua função na empresa, sua localização de acesso e o estado do dispositivo ao conceder acesso aos recursos da empresa. As implementações de ZTNA podem proteger recursos em qualquer lugar — em filiais, data centers corporativos ou até mesmo na nuvem. Tem a flexibilidade de fornecer diferentes níveis de privilégios de acesso com base em uma combinação de atributos. Por exemplo, as empresas podem limitar os funcionários ao acesso somente leitura versus escrita se o funcionário estiver se conectando de um Wi-Fi público não confiável em um aeroporto. Essa abordagem garante que as empresas minimizem sua superfície de ataque sem impedir a produtividade dos funcionários.

Solução ZTNA da Hillstone

A Hillstone combina os recursos da plataforma Hillstone Security Management (HSM) com nossa linha de produtos NGFW para oferecer aos nossos clientes recursos ZTNA. Hillstone ZTNA suporta uma ampla gama de esquemas de autenticação, dispositivos empresariais populares e sistemas operacionais. O HSM permite implantação e gerenciamento em escala. Com investimentos contínuos em pesquisa e desenvolvimento de nossas soluções, nossa implementação de ZTNA será entregue em uma escala mais ampla, exibirá inteligência mais avançada e oferecerá suporte a mais opções de implantação em um futuro próximo.

Como o ZTNA pode ajudar a sua organização?

Com nossa fundação de segurança, a solução ZTNA da Hillstone pode atender a muitos casos de uso e indústrias de forma eficaz. Embora não se limite aos casos de uso que discutiremos aqui, acreditamos que destacar nossos benefícios exclusivos se traduzirá em ideias sobre como podemos ajudá-lo como uma solução agnóstica do setor.

Para funcionários remotos

O ZTNA da Hillstone oferece a flexibilidade para acomodar esse mundo WFH e WFA, mantendo a superfície de ataque contida. Nossa solução ZTNA pode garantir que apenas dispositivos registrados corporativos sejam usados para acessar a rede corporativa, que o software antivírus esteja em execução e que os sistemas operacionais estejam atualizados. Isso ajudará a evitar situações em que os invasores tirem proveito de uma vulnerabilidade conhecida em um sistema e a aproveitem como um ponto de partida para sistemas corporativos por meio de VPN remota.

Para funcionários móveis

A Hillstone ZTNA pode garantir que os funcionários obtenham o acesso necessário para os processos de trabalho, limitando os privilégios de modificação de acesso a dados confidenciais. Por exemplo, um funcionário de finanças corporativas que está viajando pode acessar seu e-mail, mas não pode se conectar aos sistemas financeiros ou contábeis enquanto estiver viajando e acessando serviços corporativos por meio de locais públicos. Assim que esse usuário chegar a uma filial e for confirmado que está em um local seguro, esse usuário terá acesso aos sistemas financeiros. Essa abordagem inteligente, baseada em contexto e de privilégio mínimo faz um excelente trabalho ao gerenciar riscos e equilibrar segurança com produtividade. A ZTNA fornece aos CISOs as ferramentas para implementar cirurgicamente suas políticas, em oposição ao “8 ou 80” de acesso total ou sem acesso.

Para agências governamentais e Indústrias reguladas

A Hillstone ZTNA pode fornecer a camada adicional de proteção necessária para entidades governamentais e empresas com requisitos de conformidade mais rigorosos. Ambas são categorias de organizações com maior risco de comprometimento de malware e ransomware. O ZTNA está alinhado com a filosofia de muitas dessas agências e indústrias, que defendem uma política de mentalidade de necessidade de saber e de necessidade de acesso. Por exemplo, as políticas da ZTNA podem exigir que funcionários do governo em viagem usem autenticação multifator e dispositivos confiáveis para acesso remoto. Hillstone pode ser programada para bloquear o acesso de outra forma ou permitir acesso limitado a sistemas comumente atacados, como e-mail.

Para provedores de serviço

Os provedores de serviço que procuram ajudar seus clientes a proteger os recursos de TI de sua empresa em face do WFH e WFA encontrarão valor agregado na solução ZTNA da Hillstone. Muitas pequenas e médias empresas (PMEs) estão sob ameaça de ransomware, mas têm pouca ou nenhuma experiência interna de TI. Como tal, essas empresas esperam conectividade confiável em conjunto com segurança confiável para seus ativos digitais. Ao colocar o ZTNA em camadas sobre as soluções NGFW da Hillstone, os provedores de serviço podem fornecer a essas PMEs o valor agregado de uma solução gerenciada que melhora significativamente sua postura de segurança. O ZTNA pode ser facilmente fornecido como um serviço para essas PMEs, permitindo que elas se beneficiem das políticas avançadas enquanto confiam no provedor de serviço para gerenciar as políticas de segurança em seu nome.

Resumindo, o ZTNA permite que as empresas vejam claramente os ativos e interações existentes em sua rede, entendam quais requisitos de acesso são necessários, onde e para quem, e permite que as empresas atendam rapidamente às necessidades da rede, garantindo a segurança, apesar dos complexos requisitos de acesso atuais.

Extended Detection and Response (XDR) Solution

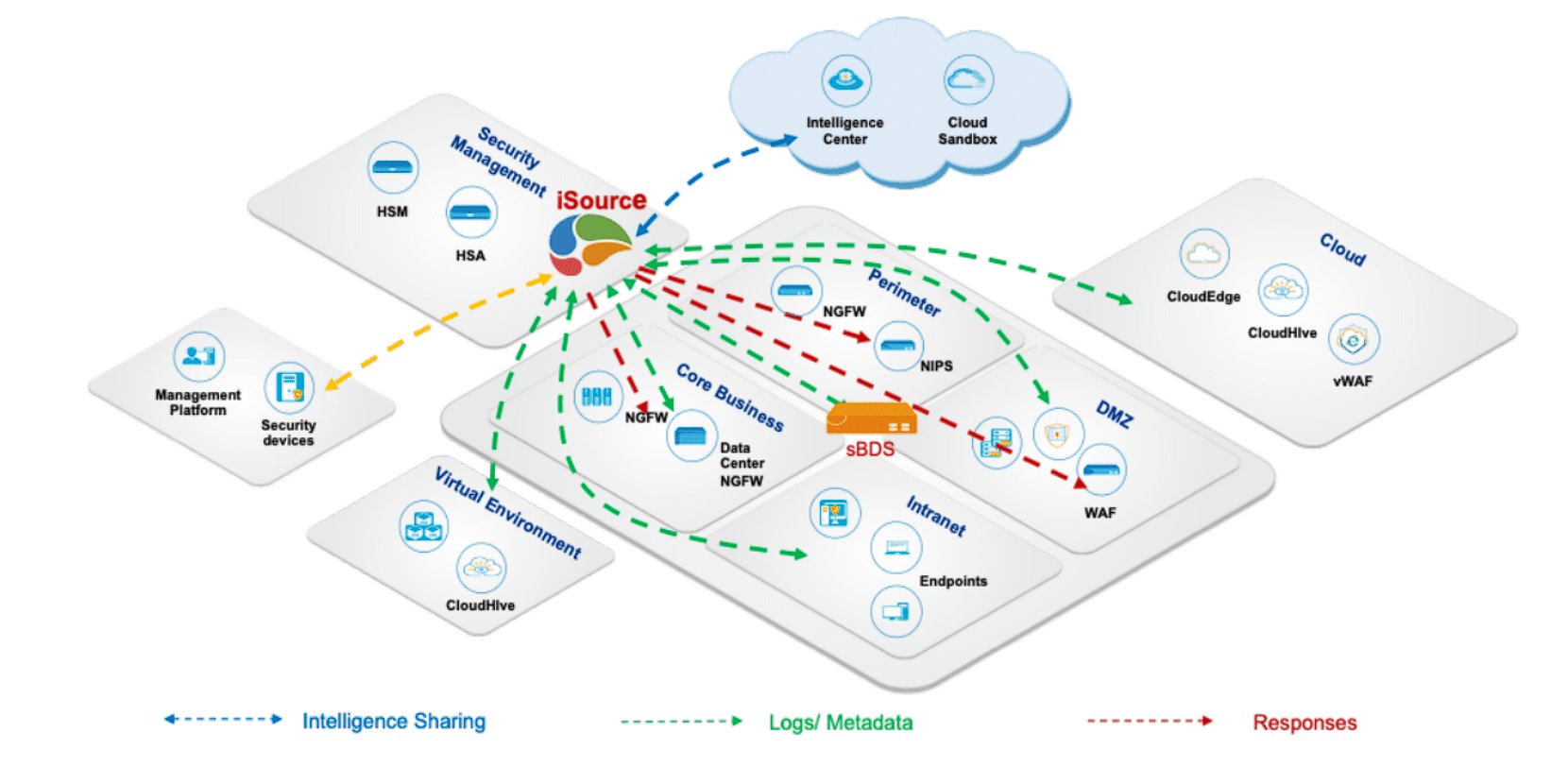

Hillstone iSource é uma plataforma de detecção e resposta estendida (XDR) orientada por dados e alimentada por IA que integra dados de segurança massivos, investiga correlações de incidentes, identifica ameaças potenciais, automatiza a orquestração de segurança e responde de forma coesa em vários produtos e plataformas de segurança. Traz uma nova abordagem radical à segurança cibernética com visibilidade completa, identificação altamente precisa de ameaças e contenção e mitigação rápidas para uma eficiência inigualável das operações de segurança.

O Hillstone iSource coleta vários tipos de dados, como registros de ameaças e relatórios de incidentes, de praticamente qualquer fonte da linha de produtos da Hillstone e, também, de produtos de terceiros. Ao padronizar e integrar dados heterogêneos entre componentes, incluindo nuvem, rede e endpoints, o iSource elimina silos de informações de segurança. Ele não apenas traz visibilidade total da segurança com muito menos pontos cegos, bem como melhora a precisão da detecção e fornece defesa efetiva e eficiente contra ameaças.

Análise e detecção avançadas orientadas por MLAo sinergizar os dados e os registros coletados em toda a estrutura de segurança, bem como a inteligência contra ameaças das principais fontes de inteligência contra ameaças, a Hillstone iSource pode descobrir até mesmo ameaças furtivas e evasivas e atribuir os ataques. Alimentado por tecnologia de aprendizado de máquina e algoritmos estatísticos, seu mecanismo de análise de comportamento ajuda a distinguir atividades anômalas em um grande volume de dados integrados. Seu mecanismo de análise de correlação consolida incidentes individuais para reconhecimento do contexto e aplica a análise a dados correlacionados para identificar incidentes de alta fidelidade, fornecer um quadro completo de uma cadeia de ataques e ajudar ainda mais na investigação da finalidade do ataque. A análise avançada de logs incorporou recursos de detecção e análise de correlação baseados em limites e status, que permitem que os analistas de segurança definam regras personalizáveis para identificar as principais ameaças por meio de artefatos. O mecanismo de pesquisa de logs baseado na linguagem de processamento de pesquisa (SPL) também alivia o trabalho de pesquisa e análise de logs maciços.

Gerenciamento e relatórios unificados com console intuitivo e personalizávelO painel personalizável permite acesso simples e rápido à postura de segurança da organização com informações estatísticas abrangentes, como classificações e contadores, bem como resumo de incidentes e tendências de segurança com gráficos e listas. O design intuitivo proporciona uma experiência de usuário otimizada para gerenciamento e operações. O Hillstone iSource também oferece suporte a relatórios personalizados ou baseados em modelos que podem ser gerados conforme cronograma ou sob demanda. APIs públicas permitem a integração com ferramentas ou produtos de segurança de terceiros para injetar dados de segurança gerados em toda a estrutura de segurança e realizar interações para conter ameaças.

O gerenciamento de vulnerabilidades da Hillstone ajuda a identificar e apresentar vulnerabilidades, aproveitando a solução de avaliação de vulnerabilidades líder do setor. Ele também suporta a adição de novos scanners para personalização ou até mesmo a importação manual de um arquivo de relatório de vulnerabilidade para maior contenção de ameaças. Os ativos são o núcleo da gestão de riscos. O Hillstone iSource fornece gerenciamento abrangente de riscos para ativos como servidores, endpoints ou até mesmo aplicativos e serviços, de múltiplas dimensões, incluindo riscos, vulnerabilidades e eventos de ameaça. Apresenta dados estatísticos, como distribuição e tendências de ameaças e vulnerabilidades, juntamente com informações detalhadas de ativos individuais. Esta abordagem holística protege os ativos identificando e mitigando possíveis exposições a ameaças.

Orquestração de segurança automatizada e resposta coesaO Hillstone iSource oferece orquestração de segurança automatizada e capacidade de resposta com manuais integrados, interações integradas com produtos de segurança da Hillstone e a capacidade de atribuir tarefas para gerenciamento colaborativo de casos. Além de manuais predefinidos que oferecem fluxos de trabalho e respostas otimizados, o Hillstone iSource também oferece agilidade e flexibilidade para definir fluxos de trabalho automatizados visualmente em manuais com base em incidentes ou alertas ingeridos, consultas de inteligência e ações de resposta. Essas respostas baseadas em manuais combinam tarefas automatizadas que podem abranger vários dispositivos Hillstone, como Hillstone NGFW, NIPS, CloudEdge, CloudHive, etc., com tarefas manuais tratadas respectivamente por meio do gerenciamento de casos de incidentes. Certos dispositivos de terceiros também podem ser suportados em playbooks por meio de APIs RESTful ou conexão SSH. Isso permite uma triagem rápida de incidentes e a contenção de ataques antes que os danos possam ser causados.

Server Breach Detection System (sBDS)

O produto de Detecção e Resposta de Rede (NDR) da Hillstone – Server Breach Detection System (sBDS), incorpora diversas tecnologias de detecção de ameaças. Isso inclui tecnologia tradicional baseada em assinatura ou regras, modelagem de dados de inteligência de ameaças em grande escala, bem como análise de comportamento baseada em aprendizado de máquina do usuário. O sistema proporciona uma solução eficaz para identificar ameaças avançadas, como ransomware e malware de mineração de criptografia, protegendo servidores críticos e dados confidenciais contra vazamento ou roubo. Com recursos analíticos e visibilidade profunda para a caça a ameaças, o sBDS da Hillstone oferece aos administradores de segurança meios eficazes para detectar Indicadores de Compromisso (IOCs), localizar hosts e servidores em risco, e restaurar a cadeia de eliminação de ataques. Além disso, realiza a mitigação de ameaças e ataques em conjunto com o NGFW, bem como a integração do sistema Hillstone XDR iSource. O produto sBDS da Hillstone NDR proporciona uma solução eficaz e abrangente para detectar e responder a diferentes tipos de ataques e ameaças de rede nos ativos de uma empresa.

Os ciberataques estão cada vez mais sofisticados, utilizando ataques direcionados, persistentes, furtivos e multifásicos, que podem facilmente escapar à detecção do perímetro. O sBDS da Hillstone consiste em vários mecanismos de detecção focados em diferentes aspectos da detecção de ameaças pós-violação, incluindo detecção avançada de malware (ATD), detecção de comportamento anormal (ABD), bem como mecanismos tradicionais de detecção de invasões e verificação de vírus. A plataforma de correlação de ameaças da Hillstone analisa os detalhes das relações de cada evento de ameaça suspeito individual, bem como outras informações contextuais dentro da rede, para conectar os pontos e fornecer detecção precisa e eficaz de malware e ataques com altos níveis de confiança.

Os eventos IOCs são eventos de ameaça detectados durante o ataque pós-violação. Eles são identificados entre um grande número de ataques de ameaças na rede que estão diretamente associados ao servidor ou host protegido. Os IOCs são normalmente vistos como atividades de ameaça com maior risco e com um alto nível de confiança de que um servidor ou host está sendo comprometido e representa uma ameaça potencialmente maior aos ativos críticos dentro da rede corporativa. Detectá-los com eficácia e realizar uma identificação profunda de ameaças é fundamental para limitar o objetivo de roubar dados importantes de ativos críticos e evitar que um ataque de ameaça se espalhe ainda mais pela rede. O sBDS da Hillstone detalha e revela mais análises de ameaças e inteligência sobre esses eventos, reconstruindo a cadeia de ataque com base nos IOCs e correlacionando outros eventos de ameaças dentro de espectros de tempo e espaço.

A plataforma sBDS da Hillstone se concentra na proteção de servidores críticos dentro da intranet, detectando ataques de ameaças desconhecidas e de dia zero, encontrando atividades anormais em nível de rede e aplicativo de servidores e máquinas host. Assim que uma ameaça ou comportamento anormal for detectado, o Hillstone sBDS realizará análises comportamentais ou de ameaças e usará apresentações gráficas baseadas em topologia para fornecer ampla visibilidade dos detalhes da ameaça e das anormalidades comportamentais. Isso dá aos administradores de segurança informações sem precedentes sobre o progresso do ataque, tendências de tráfego em cada direção, bem como toda a avaliação de risco da rede.

A plataforma sBDS da Hillstone conduz a mitigação de ameaças com a combinação de dispositivos NGFW Série A da Hillstone, NGFW Série E e NGFW de data center Série X, que são posicionados no perímetro da rede. Depois que o administrador de segurança ou os operadores de rede analisam e validam alertas de ameaças, eles podem adicionar elementos de ameaça, como endereços IP, tipos de ameaças, dentre outros, à lista negra ou às políticas de segurança e, em seguida, sincronizá-los com os firewalls da Hillstone para que futuros ataques do mesmo tipo de malware possam ser bloqueados no perímetro da rede. Isso evita que problemas futuros se espalhem para territórios de rede mais amplos.